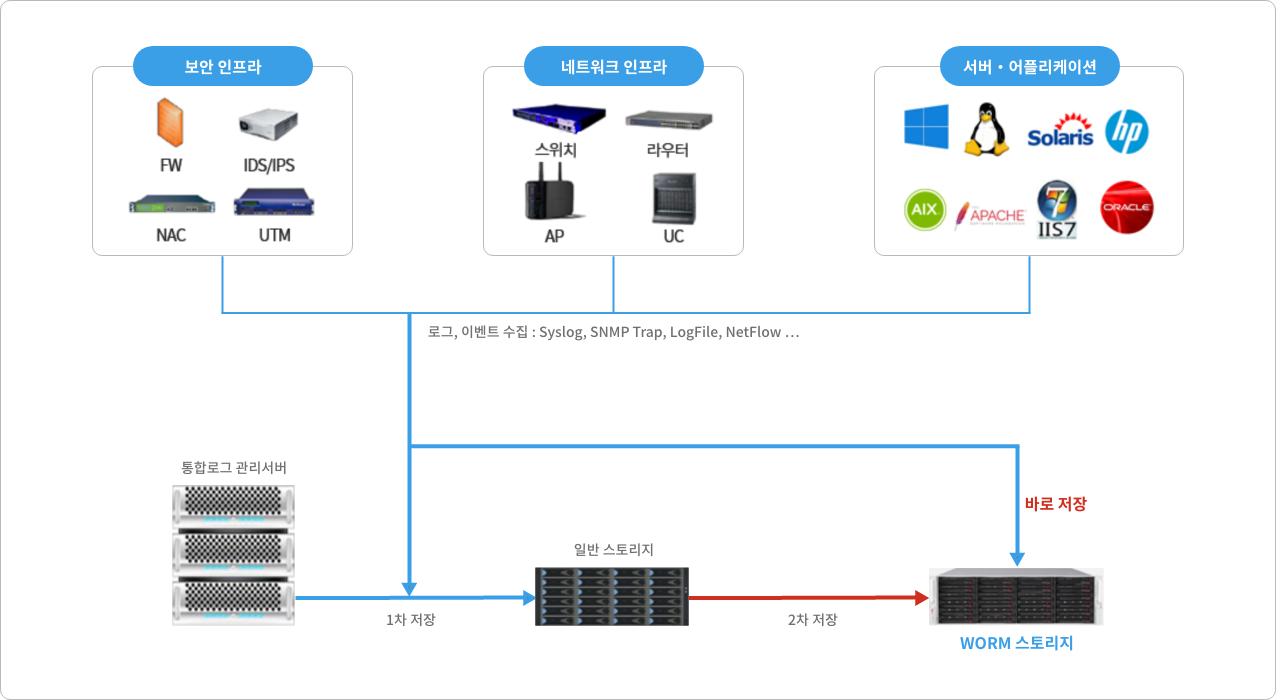

산업 전 분야에 걸쳐서 대부분의 데이터는 디지털로 생성, 보관, 검색, 전송, 처리 되며 디지털 데이터를 처리하는 인프라는 네트워크, 서버, 스토리지, 보안 장비 등 다양한 종류의 하드웨어 장비들과 각종 소프트웨어 및 솔루션들의 조합으로 구성되어 있습니다.

이러한 인프라를 구성하는 요소들은 운영되면서 로그라는 형식으로 각각의 활동 내역, 이력 및 흔적을 남기게 됩니다. 개인정보 열람 이력, 감사로그, 업무상 주고 받는 메일, 메신저, 콜-센터 녹취록 등도 넓은 의미로 보면 로그 데이터의 한 형태입니다. 다양한 산업 분야에서 일어나는 해킹, 보안 침해, 내, 외부인에 의한 불법, 부정 행위들 또한 대부분이 어떤 형식으로든 디지털 인프라와 연계되어 이루어질 수 밖에 없으며, 바꾸어 말하면 이런 비정상적인 활동들도 로그라는 형식으로 어떤 형태로든 이력 및 흔적을 남기게 된다는 의미입니다.

따라서 내.외부 조직에 의한 증거 인멸 및 조작 행위의 제 1차 공격 목표 또한 로그데이터의 삭제 및 변조가 될 수 밖에 없습니다. 로그가 삭제, 변조 되면 이러한 다양한 보안사고의 원인 분석 및 추적이 불가능해 지므로, 많은 수의 핵심 핵심 기업 및 기관들이 로그의 원본을 WORM 스토리지에 저장함으로써 로그를 무단 삭제 및 변조로 부터 보호합니다.

또한 WORM 스토리지에 보관된 로그는 외부감사에 대비해서 내부 운영의 투명성을 증명하는 가장 간단한 방법이며, 또한 이해 관계가 상충하는

당사자간의

분쟁 상황에서 중립적인 운영을 객관적으로 증명하는 확실한 방법

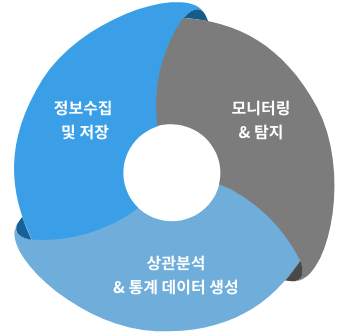

입니다. 로그는 일반적으로 통합로그 관리솔루션, 빅데이터 기반의 이상징후 탐지 솔루션,

통합보안관제(ESM) 솔루션, SIEM(정보 보안 및

이벤트

관리)솔루션과 연계되어 구축이 되며, 이러한 솔루션들이 수집한 로그의 원본을 WORM 스토리지에

보관하는 형식으로 활용 됩니다.